目录

1. 身份验证2. 输入验证3. 权限控制4. 防止 CSRF 攻击5. 数据加密6. 频率限制7. 日志记录和监控8. 输出过滤1. 身份验证

令牌验证:

对于需要访问的接口,用户或客户端在请求时需要提供一个有效的令牌(Token)。可以使用 JWT(JSON Web Token)来实现。在用户登录成功后,服务器为用户生成一个包含用户信息和过期时间的 JWT,并返回给用户。用户在后续的请求中,将 JWT 放在请求头中,如Authorization: Bearer <token>。

// 在控制器中验证 JWTuse Firebase\JWT\JWT;use Firebase\JWT\Key;class ApiController extends Controller{ public function index() { $token = request()->header('Authorization'); if (!$token) { return json(['error' => 'Token not provided'], 401); } try { $token = str_replace('Bearer ', '', $token); $decoded = JWT::decode($token, new Key('your_secret_key', 'HS256')); // 进行后续操作 } catch (\Exception $e) { return json(['error' => 'Invalid token'], 401); } }}解释:

首先,通过request()->header('Authorization')获取请求头中的Authorization字段。如果没有该字段,返回 401 错误。去掉Bearer前缀后,使用 JWT 的decode方法结合你的secret_key和加密算法HS256来解码令牌。解码成功则继续后续操作,解码失败则返回 401 错误。API Key 验证:

为每个客户端分配一个唯一的 API Key,在请求时需要将 API Key 作为参数或者请求头的一部分传递。服务器根据存储的 API Key 列表进行验证。

class ApiController extends Controller{ public function index() { $apiKey = request()->header('X-API-KEY'); if (!$apiKey ||!in_array($apiKey, ['valid_key1', 'valid_key2'])) { return json(['error' => 'Invalid API Key'], 403); } // 进行后续操作 }}解释:

从请求头的X-API-KEY中获取 API Key。检查 API Key 是否在预定义的有效列表中,不在则返回 403 错误。2. 输入验证

使用验证器:

对于接口接收的参数,使用 ThinkPHP 的验证器对其进行严格的验证,确保输入符合预期。

namespace app\api\validate;use think\Validate;class UserValidate extends Validate{ protected $rule = [ 'username' => 'require|max:25', 'age' => 'number|between:1,120', ];}// 在控制器中使用验证器class UserController extends Controller{ public function save() { $validate = new UserValidate(); $data = request()->post(); if (!$validate->check($data)) { return json(['error' => $validate->getError()], 422); } // 数据有效,进行后续操作 }}解释:

定义UserValidate验证器,设置username必须存在且最大长度为 25,age为数字且在 1 到 120 之间。在控制器中,使用该验证器检查request()->post()的数据,不符合规则则返回 422 错误。3. 权限控制

基于角色的访问控制(RBAC) :

为不同的用户或客户端分配不同的角色(如管理员、普通用户等),并根据角色来决定其对接口的访问权限。

class ApiController extends Controller{ public function index() { $userRole = session('user_role'); if ($userRole!=='admin') { return json(['error' => 'Permission denied'], 403); } // 允许访问的操作 }}解释:

通过session('user_role')获取用户角色。若不是管理员角色,返回 403 错误。4. 防止 CSRF 攻击

对于非 GET 请求的接口:

虽然接口通常是无状态的,但对于某些特殊情况,可使用 CSRF 令牌进行防护。可以采用和普通表单类似的 CSRF 令牌机制。

<form action="/api/action" method="post"> {:token()} <input type="submit" value="Submit"></form>在控制器中:

class ApiController extends Controller{ public function index() { $token = input('__token__'); if (!$token ||!check_token($token)) { return json(['error' => 'Invalid CSRF token'], 403); } // 继续操作 }}解释:

首先,在表单中使用{:token()}生成 CSRF 令牌。在控制器中,使用input('__token__')获取提交的令牌,通过check_token函数检查其有效性,无效则返回 403 错误。5. 数据加密

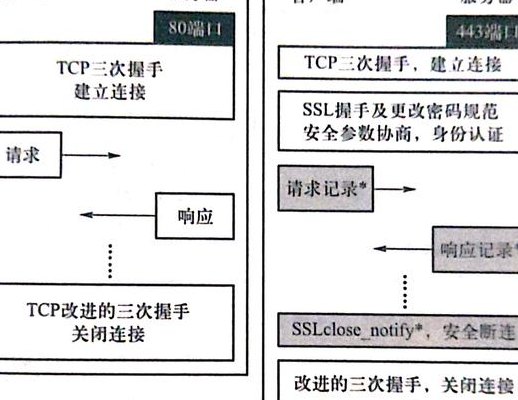

传输加密:

使用 HTTPS 协议来加密客户端和服务器之间的通信,确保数据在传输过程中的安全性。可以通过服务器配置启用 HTTPS。

敏感数据加密:

对于接口中涉及的敏感数据,如用户密码、信用卡信息等,在存储和传输过程中使用加密算法进行加密。

use think\facade\Crypt;$encryptedData = Crypt::encrypt('sensitive_data', 'your_secret_key');$decryptedData = Crypt::decrypt($encryptedData, 'your_secret_key');解释:

使用Crypt类对数据进行加密,使用your_secret_key作为密钥。解密时,使用相同的密钥进行解密操作。6. 频率限制

使用中间件:

对某些接口设置请求频率限制,防止恶意用户的频繁请求,可以使用中间件来实现。

namespace app\http\middleware;use think\facade\Cache;class RateLimitMiddleware{ public function handle($request, \Closure $next) { $key = $request->ip(). $request->path(); $count = Cache::get($key, 0); if ($count >= 10) { return json(['error' => 'Too many requests'], 429); } Cache::inc($key); Cache::expire($key, 60); // 1分钟内最多请求 10 次 return $next($request); }}解释:

通过request()->ip()和request()->path()生成唯一的键。从缓存中获取该键的请求计数,若超过 10 次则返回 429 错误。每次请求,计数器加 1,并设置 1 分钟的过期时间。7. 日志记录和监控

记录异常请求:

对于可能存在风险的请求,如验证失败、异常错误等,使用日志记录功能,以便后续分析和监控。

use think\facade\Log;class ApiController extends Controller{ public function index() { try { // 业务逻辑 } catch (\Exception $e) { Log::error('Error occurred in API: '. $e->getMessage()); return json(['error' => 'Internal error'], 500); } }}解释:

当发生异常时,使用Log::error记录错误信息,并返回 500 错误。

8. 输出过滤

防止 XSS 攻击:

对于接口输出的数据,使用htmlspecialchars或htmlentities进行转义,防止 XSS 攻击。

$output = '<script>alert("XSS");</script>';$safeOutput = htmlspecialchars($output);解释:

将可能导致 XSS 攻击的代码片段使用htmlspecialchars进行转义,确保输出的安全性。

通过